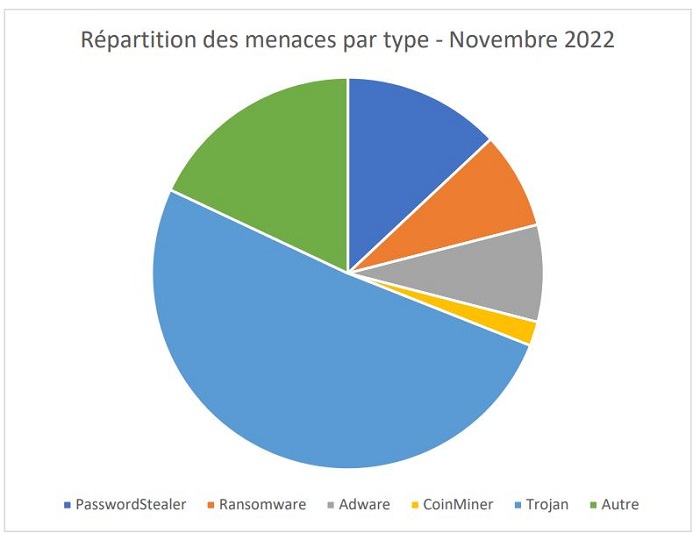

À l’heure du tout numérique et de la dématérialisation des processus ou des documents, la plupart des réseaux d’une entreprise sont interconnectés entre eux.

Si cela s’avère beaucoup plus pratique pour travailler et répondre aux enjeux actuels (télétravail, mobilité…), cela pose de vrais problèmes en termes de sécurité informatique. En effet, plus il y a de connexion, plus il y a de risques de vol, de modification ou de destruction de données.

Fabien Fernandez, le fondateur d’Asklépian, explique : “Un attaquant peut tenter d’utiliser les points d’interconnexion avec l’extérieur (via les accès Internet, la messagerie ou les téléservices…) pour s’introduire et se maintenir au sein du système d’information. Son intrusion lui permettra par exemple de dérober, de dénaturer ou encore de détruire le patrimoine informationnel.”

Une situation anticipée par le législateur puisque les organismes ont désormais l’obligation d’améliorer l’identification de leurs systèmes afin de mieux les maîtriser. Avec une contrainte de taille : ils doivent mettre en œuvre toutes les mesures techniques, juridiques, organisationnelles, physiques et documentaires de manière cohérente, adéquate et suffisante.

D’où l’intérêt de l’audit technique ou du test d’intrusion : il va permettre d’éprouver et de valider le niveau de sécurité de son système d’information (forces, faiblesses et vulnérabilités). Ses conclusions servent à identifier des axes d’amélioration, proposer des recommandations et contribuer ainsi à l’élévation de son niveau de sécurité, dans une démarche constructive et d’amélioration continue.

Or, jusqu’à présent, cette démarche était longue, fastidieuse, complexe et coûteuse.

Mais ça, c’était avant ! Aujourd’hui, Asklépian propose une série de tests d’intrusions ou audits techniques “nouvelles générations” : cette prestation clé en main automatise la réalisation de l’audit pour que chaque entreprise puisse maîtriser ses systèmes d’information à 360° et se protéger contre des attaques toujours plus menaçantes.

L’IA au service d’audits complets, rapides et puissants

Auparavant, il fallait plusieurs semaines pour réaliser un audit de sécurité informatique, ce qui pouvait avoir de lourdes conséquences pour les entreprises en cas de menace ou de faille.

Un cauchemar qui appartient désormais au passé !

En s’appuyant sur une technologie innovante basée sur l’Intelligence Artificielle, Asklépian produits tests et rapports en quelques jours à peine. Les entreprises bénéficient ainsi d’une connaissance détaillée de l’état de sécurité d’un périmètre défini.

De plus, la simulation des attaques informatiques par cette technologie en conditions réelles s’effectue dans le respect des standards (PASSI - Prestataires d’Audit de la Sécurité des Systèmes d’Information – et ISO27001)

Notre solution est totalement clé en main ! La technologie que nous utilisons, développée en France, contient l’intégralité des écrans & périphériques nécessaires à l’audit. Nous pouvons ainsi proposer une solution d’automatisation d’audit.

Fabien Fernandez, le fondateur

Pourquoi automatiser les tests d’intrusion ?

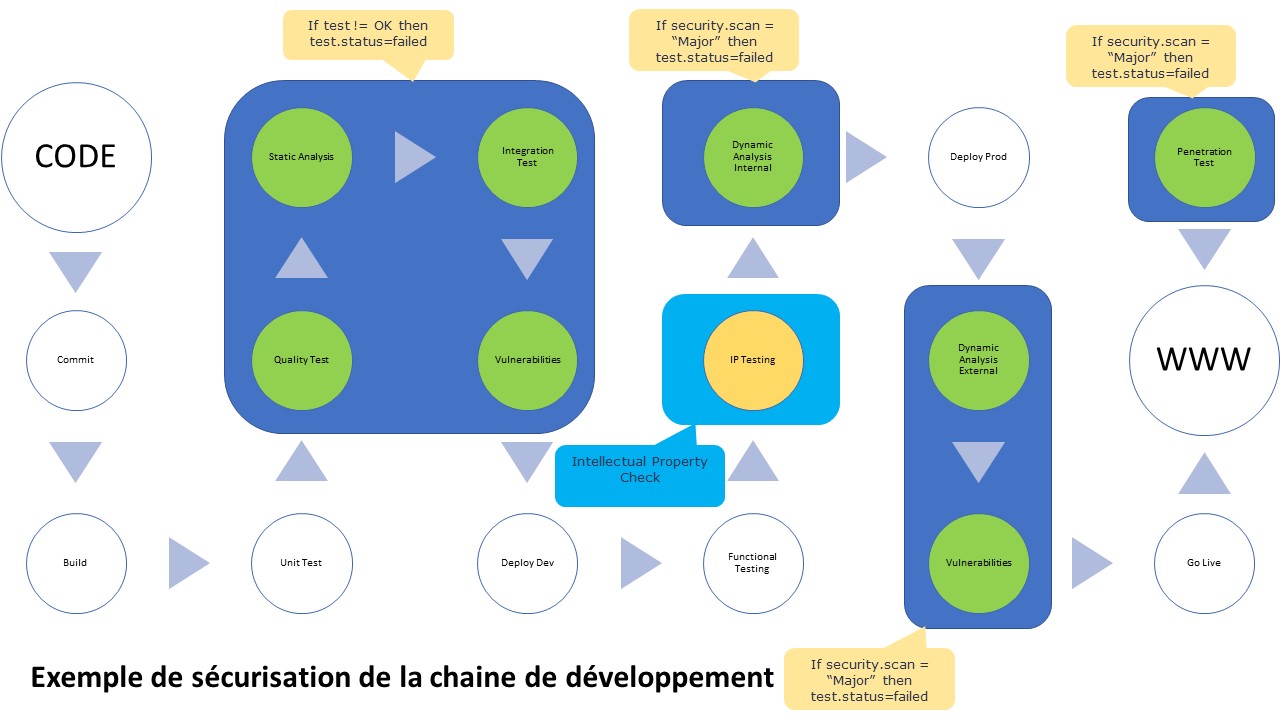

Le principe du test d’intrusion est :

- De découvrir des vulnérabilités sur le système d’information audité ;

- Et de vérifier leur exploitabilité et leur impact.

Ce test est réalisé dans les conditions réelles d’une attaque sur le système d’information, à la place d’un attaquant potentiel. Il peut être effectué soit depuis l’extérieur du système d’information audité (notamment depuis Internet ou le réseau interconnecté d’un tiers), soit depuis l’intérieur.

Il n’a d’ailleurs pas vocation à être complet. Il est généralement réalisé en complément d’autres activités d’audit, afin d’en améliorer l’efficacité ou de démontrer la faisabilité de l’exploitation des failles & vulnérabilités découvertes à des fins de sensibilisation.

Les tests d’intrusion réalisés par Asklépian permettent donc d’aller beaucoup plus loin et beaucoup plus vite !

Fabien Fernandez précise :

L’IA repère ce que l’être humain ne remarquerait pas ! Notre solution d’automatisation permet donc de réaliser une analyse de manière globale, précise, puissante, rapide et presque exhaustive des systèmes d’information.

Plusieurs livrables pour une vision globale de la sécurité informatique

Asklépian remet à ses clients :

- Une Synthèse à l’attention de la Direction Générale (Document strictement confidentiel d’environ 4 pages ; aucune compétence technique n’est requise pour lire et comprendre ce document) ;

- Une Analyse à l’attention de la Direction des Systèmes d’Information (Document strictement confidentiel d’une petite dizaine de pages) ;

- Un Rapport détaillé précisant l’ensemble des constats d’audits (Document strictement confidentiel pouvant atteindre plusieurs milliers de pages) ;

- Une Présentation du rapport d’audit (Présentation strictement confidentielle en présentielle ou en visio) ;

- Un Plan d’actions ou plan d’assurance qualité.

Comment ça marche ?

Sur place ou à distance (dans le cas d’un audit externe), à partir des besoins exprimés par le client, l’audit se déroule en trois phases :

- Analyse du réseau et identification des risques : cette étape correspond à l’identification des vulnérabilités des systèmes ;

- Évaluation de la criticité des risques : à ce stade, Asklépian détermine leur impact pour l’organisme, combinée avec leur probabilité d’occurrence ;

- Génération d’un rapport d’Audit en fonction du résultat de tous les modules souhaités.

Fidèle à ses valeurs, Asklépian s’engage à une totale transparence, de A à Z : devis, lettre de mission, conditions générales de vente, convention d’audit et contrat, programmation des rendez-vous, réunion formelle de lancement, conseils de sauvegarde pour préserver les données/applications/systèmes présents sur les systèmes audités, réunion de restitution…

De plus, Asklépian garantit le respect d’une Charte d’éthique exigeante. Ainsi, les prestations sont réalisées avec loyauté, discrétion et impartialité. Cela implique notamment l’utilisation exclusive de méthodes, outils & techniques validés par Asklépian et du matériel d’Audit, une totale confidentialité, une alerte faite au client lorsque du contenu illicite est découvert, le respect de la législation en vigueur et des bonnes pratiques liées à leurs activités d’audit.

A quel prix ?

La prestation basée sur l’IA permet un scan très puissant et rapide en comparaison à une équipe IT qui effectuerait les manipulations de manière humaine.

L’IA permet un scan plus précis en suivant un algorithme mis à jour régulièrement et s’adaptant aux évolutions technologique.

Fabien Fernandez commente :

L’IA nous permet de réduire considérablement le temps Homme et donc le coût d’un audit. Un audit vaut environ deux fois moins cher avec Asklépian. Ce qui permet donc avec le même budget d’effectuer 2 à 3 fois plus de vérifications chaque année.

Afin de permettre à chaque structure de se sécuriser et parce que l’objectif de la cybersécurisation est un enjeu de souveraineté nationale, Asklépian propose une tarification adaptée à tous les types d’organisation.

Zoom sur les différents tests d’intrusion réalisés

Voici un aperçu des tests qui peuvent être réalisés, même s’ils ne sont pas les seuls (ex : protection des navigations Internet ou les téléphones mobiles…) :

Tests d’intrusions externes

L’Audit Externe permet de tester les vulnérabilités principales (déni de service, exploitation de failles…) en scannant tous les services accessibles par Internet, tels que les accès web ou les ports exposés.

Il inclut :

- La collecte d’informations partagées sur une cible (ex. : IP, domaines, sous-domaines, emails/mots de passe…) ;

- La détection du type OS utilisé (Windows server 2019, Ubuntu Server 20.04…), des ports et services ouverts partagés au public (service WEB, MAIL, DNS), des technologies utilisées par l’application Web (WordPress, Joomla …), des misconfigurations (erreurs de configuration de sécurité ou de non-configuration) ;

- La réalisation des attaques brute force sur ces services et la possibilité de lancer des attaques par déni de service (DoS) ;

- La vérification des certificats utilisés et l’énumération des services partagés ;

- Les vulnérabilités : détection & évaluation de celles qui existent déjà, recherche de vulnérabilités de type CVE’s & failles de sécurité informatique divulguées publiquement ;

- La recherche d’éléments permettant à un individu ou à un logiciel malveillant d’exploiter une vulnérabilité existante.

Tests d’intrusions internes

L’Audit Interne permet d’identifier toutes les failles d’une infrastructure réseau d’une entreprise grâce à un scan de l’ensemble des services partagés dans le réseau (FTP, SSH…) et la détermination de leur résilience aux principaux types d’attaques.

Il couvre également les technologies basées sur l’Internet des objets (IoT), les objets connectés. Le Prestataire teste globalement l’exposition des interfaces internes au réseau à des scénarios compromettants et leur ouverture vers l’extérieur du réseau (impact sur la disponibilité, l’intégrité et la confidentialité des données).

Il inclut :

- La détection de l’ensemble des périphériques connectés au sein de l’entreprise (PC, mobile, IoT) ;

- L’évaluation des niveaux de vulnérabilités pour un périphérique ou un groupe de périphériques ;

- La vérification de la protection du réseau (site de paris en ligne, pornographiques…) ;

- Pour chaque périphérique : la détection du type OS utilisé, des ports et services ouverts, des vulnérabilités existantes (+ évaluation et recherche des exploits) et des misconfigurations ainsi que l’énumération des services partagés et la recherche des CVE’s ;

- La réalisation des attaques brute force sur ces services et la possibilité de lancer des attaques DoS.

Tests d’intrusions WIFI

L’Audit Wifi permet de scanner les réseaux Wifi accessibles depuis l’entreprise et de vérifier leur configuration de sécurité. Il sera alors possible d’identifier les Wifi représentant une menace.

Cet audit inclut :

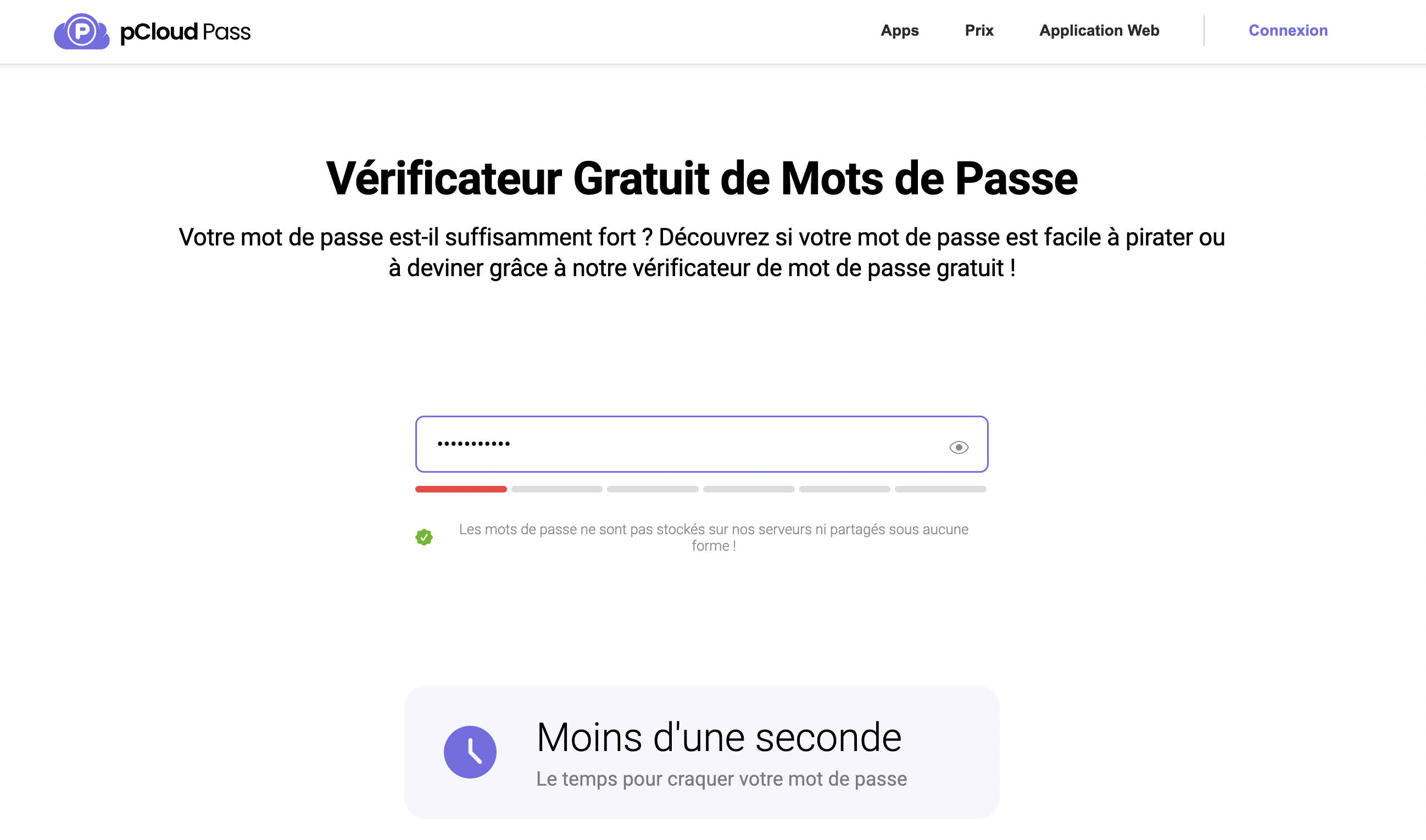

- L’évaluation du niveau de sécurité des mots de passe des Wi-Fi (WEP, WPA/WPA2) et de la robustesse des Wi-Fi contre les attaques DoS (elles visent à le rendre indisponible) ;

- La possibilité de lancer un Faux Wi-Fi similaire au Wi-Fi réel afin de récupérer les clés à l’aide des attaques de type faux AP tels que : Evil Twin.

Tests d’intrusions Média

L’Audit Média permet d’analyser un périphérique (clé USB, disque dur externe…) afin de vérifier l’intégrité des données et l’absence de virus.

Il inclut : la détection de l’ensemble des malwares qui existent dans les périphériques (USB, Disque dur…), la protection des périphériques par la suppression de l’ensemble des malwares existants, la détection des fichiers chiffrés et la tentative pour les déchiffrer ainsi que leur visualisation après le déchiffrement.

Audit empreinte numérique

L’Audit d’Empreinte Numérique évalue la surface d’exposition d’une entreprise aux menaces. Asklépian analyse l’empreinte numérique, met en évidence les menaces potentielles et les données susceptibles de le mettre en danger, tout en soulignant les menaces de sécurité et de cyberattaque.

Asklépian identifie aussi les informations sensibles échangées ou accessibles dans l’Internet caché en se focalisant notamment sur la recherche de traces de malversation, notamment :

- Les serveurs réellement exposés sur Internet (fierce, recon-ng, shodan, etc.) ;

- Les personnes publiquement reliées à l’entreprise ;

- Les tentatives de squatting de domaine ;

- Les vulnérabilités publiquement révélées sur l’entreprise ;

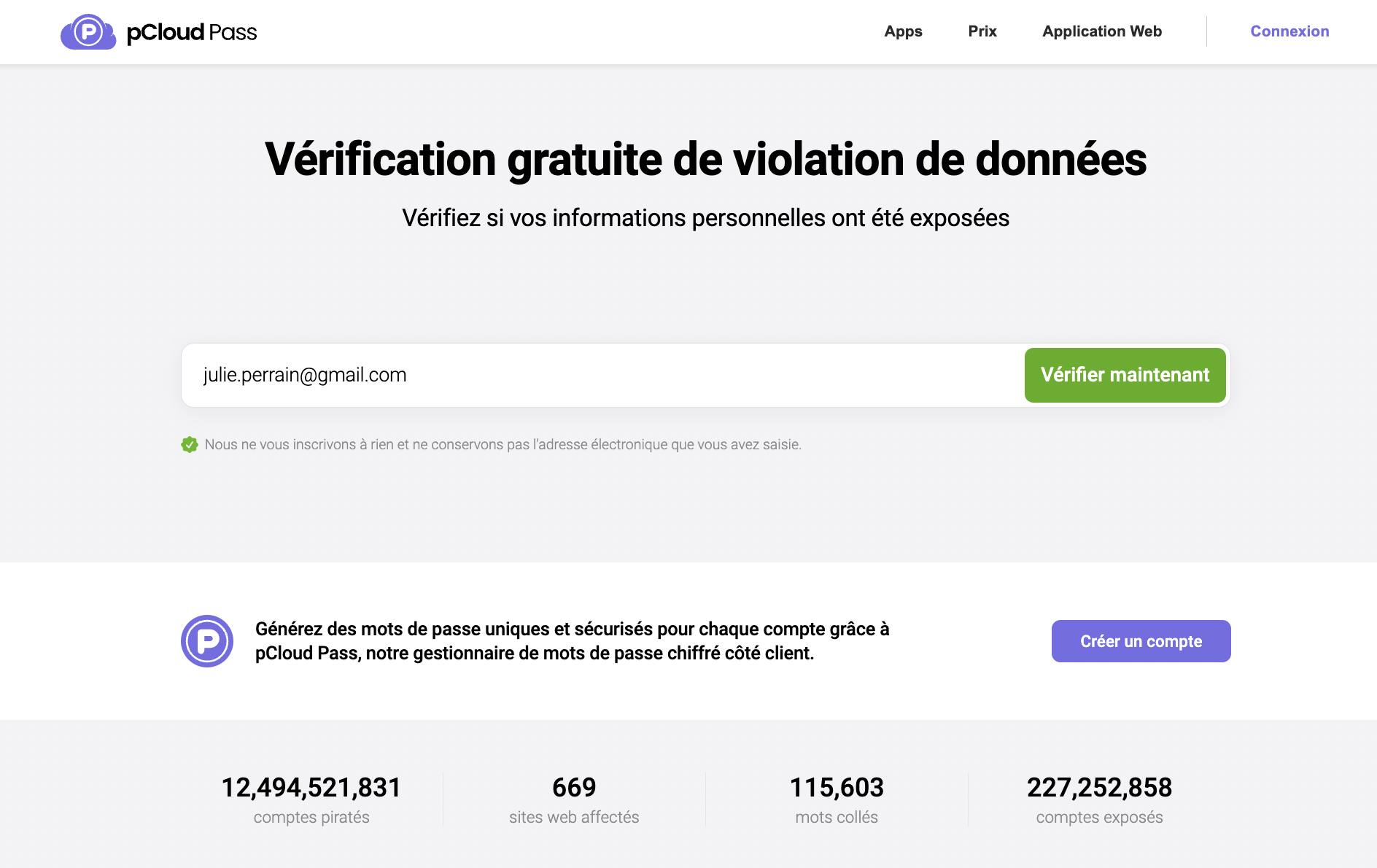

- Les présences de compte dans les fuites de données publiques (leak de mots de passe, etc.) ;

- Les calomnies/plaintes/avis négatifs publics sur l’entreprise ;

- Les informations sensibles sur les réseaux sociaux (hashtag, etc.), dans les offres d’emploi publiées, dans des rapports de stage, dans les time machine du Net, sur le Dark Net ;

- Les documents sensibles indexés sur les moteurs de recherche ;

- Les bases et coordonnées clients ;

- Les savoir-faire industriels.

Tests d’intrusions Fuite de données

L’Audit de Fuites de Données consiste à surveiller de façon centralisée l’activité des données manipulées par les membres de l’organisation en lien avec l’interne ou l’externe. Avec un objectif : se conformer aux réglementations en vigueur et éviter les risques de fuites de données confidentielles (ex. : dossiers médicaux, informations financières ou à caractère personnel) sur les réseaux web, deepweb et darkweb .

Il existe 7 types différents de fuites de données : exposition accidentelle sur Internet, accès non autorisé, données en déplacement (transmission en clair via HTTP ou d’autres protocoles non sécurisés), erreur/négligence/problème de mise au rebut ou perte par un travailleur, hacking/intrusion, vol interne et vol physique : les données sont extraites à partir d’ordinateurs, de smartphones ou de tablettes volés.

Des outils de sécurisation pour agir vite et bien suite aux tests d’intrusion

Pour effectuer des correctifs et supprimer les failles révélées par l’audit, Asklépian propose des outils de sécurisation adaptés :

Protéger les populations mobiles

Dirigeants, cadres, et techniciens transportent nombre d’informations critiques pour la profitabilité des entreprises. Or les accès hotspot wifi publics représentent une opportunité pour les cybercriminels qui veulent gagner en rentabilité : ils profitent d’un accès simplifié à toutes les informations confidentielles et critiques. Exemples : vol d’identifiants, mots de passe, documents et autres informations.

Avec son interface ultra-intuitive, la solution est pensée comme un mini centre de contrôle. Elle protège les communications et données dans les lieux publics en quelques clics, sans configuration ni paramétrage technique. Elle fonctionne avec l’ensemble des périphériques (Smartphone, tablette, portable).

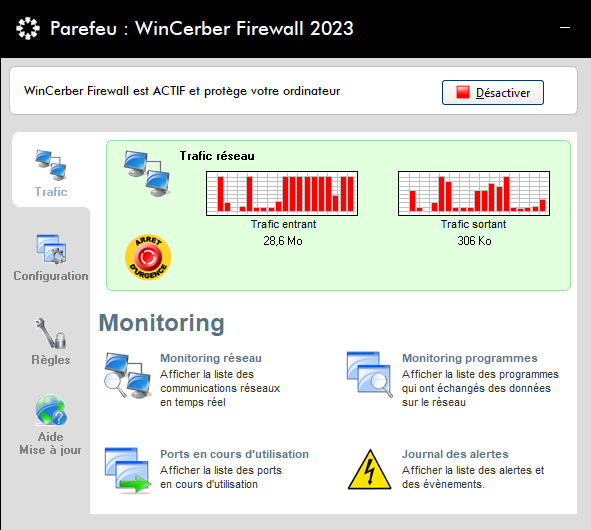

Renforcer la sécurité du réseau sur l’ensemble des périphériques & objets connectés

Le boitier combine toute la puissance d’un IDS/NIDS/IPS/Sonde/Firewall et d’une connexion VPN. Grâce à l’IA embarquée, basée sur un algorithme complexe d’apprentissage intelligent, le boitier apprend les habitudes du réseau afin d’offrir une protection maximale sans jamais déranger. Il scrute, analyse, détecte et alerte en cas de danger.

Asklépian, un accompagnement à 360° sur les enjeux de la protection des données

Asklépian est une référence en matière de sécurité informatique et des réseaux. Ses compétences de Délégué à la protection des données (DPO) sont d’ailleurs certifiées par l’AFNOR selon l’agrément CNIL.

Cette société dynamique propose un accompagnement transversal et pluridisciplinaire aux entreprises, collectivités et associations :

- Protection des données personnelles (RGPD) et de la vie privée & sécurité des données, Délégué à la protection des données (DPO) ;

- Informatique et numérique, transition numérique et sécurisation de système d’information (RSSI) ;

- Audits techniques et tests d’intrusions ;

- Stratégie et organisation pour conseiller les structures travaillant sur des données sensibles (santé, religion, sexualité et orientation sexuelle, politique, syndicale, numéro de sécurité sociale…) telles que les EPHAD, Experts comptables, Data Centers, acteurs du Médical et paramédical, sportifs, startups, développeurs web…

Au plus proche des besoins de ses clients, Asklépian intervient aussi bien pour du conseil, des prestations clé en main – tout inclus, à la carte ou en services supports, au forfait, à l’heure ou par abonnement.

Un véritable pôle de compétences

Service “Organisationnel”

Les équipes accompagnent à mettre en œuvre les mesures organisationnelles adéquates et cohérentes dans les organisations pour sécuriser les données à caractère personnel en optimisant les systèmes, mais aussi en définissant, formalisant et simplifiant les procédures.

Service “Juridique”

Il intervient pour sécuriser juridiquement la documentation lors de contractualisation avec des sous-traitants ou de rédactions de mentions d’information, légales ou politiques…

Chaque semaine, une veille juridique est également produite en interne pour apporter les meilleurs conseils et un suivi optimisé.

Service “Sécurité des systèmes d’information et Cybersécurité”

L’équipe propose une stratégie de sécurisation des systèmes d’information (SI), sécuriser les infrastructures, présente et pilote un plan de continuité et de reprise d’activité, audite et identifie des vulnérabilités du SI.

Services “Supports”

Les équipes Asklépian accompagnent la traçabilité du projet de A à Z pour la mise en conformité et/ou d’externalisation des compétences de délégué à la protection des données, assurent le bon déroulement du suivi personnalisé de la relation contractuelle…

Afin de valoriser l’engagement de ses clients auprès de leurs équipes et partenaires, Asklépian met à disposition sa cellule communication pour la réalisation de nombreux supports de communication autour du RGPD, du DPO et de la sensibilisation. Toutes les réalisations peuvent être personnalisées à leur image.

A propos de Fabien Fernandez, le fondateur

Fabien Fernandez est un des premiers DPO certifiés sous l’agrément de la CNIL. Il est titulaire d’une licence pluridisciplinaire en Sciences Fondamentales Appliquées de l’Université de Bourgogne avec des surspécialisations en informatique.

Fort de dix ans d’expérience dans des fonctions publiques étatiques ou territoriales, Fabien Fernandez a un parcours riche et varié qui lui a donné de solides connaissances de l’organisation administrative de la France dans différents domaines techniques.

En 2015, il a accompagné la mise en œuvre de la réforme du collège auprès du corps d’inspection des services déconcentrés de l’Éducation nationale. Il a ainsi participé à renforcer les liens du collège avec le monde économique et professionnel, et proposé des programmes pédagogiques ayant l’orientation des élèves comme priorité.

Fabien Fernandez a également travaillé pendant huit ans auprès de la Fédération Française du Sport Adapté et du Comité Paralympique International, pour les réformes de la réglementation sportive et de la classification des athlètes.

En 2018, il a participé à la mise en œuvre de la réforme de décentralisation du stationnement sur l’ensemble de la ville de Bordeaux, accompagnant l’application du RGPD. Responsable d’un budget de plus de 30 millions d’euros, il a suivi et contrôlé l’exécution du marché de dépénalisation par le prestataire. Cela lui a permis de développer des connaissances techniques supplémentaires en finances et marchés publics, et de construire une réelle expertise des politiques de mobilité.

En 2019, Fabien Fernandez fonde Asklépian. Au fur et à mesure des missions qu’il effectue en France et à l’étranger, il constate que, malgré l’approche du Brexit, il n’existe pas de solution fiable de protection des données pour les entreprises britanniques et basées en dehors de l’Union Européenne. Il décide alors de créer une nouvelle offre d’Outsourcing UE Representative à destination du Royaume-Uni. Il ambitionne aujourd’hui de la développer en Afrique du nord, au Canada, aux États-Unis et en Asie.

En 2020, Asklépian a lancé sa nouvelle web-série qui sera diffusée jusqu’en septembre 2021. En parallèle, sa veille juridique et technologique hebdomadaire est diffusée dans un format accessible au plus grand nombre.

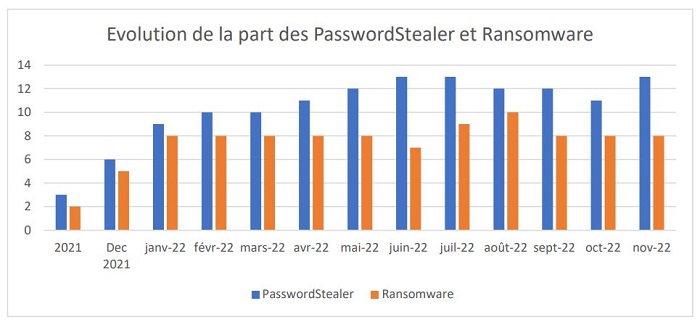

En 2022, face aux cyberattaques toujours plus nombreuses, Asklépian engage des moyens pour le développement d’une nouvelle direction opérationnelle en cybersécurité préventive. Fabien Fernandez certifié par l’AFNOR sous l’agrément CNIL apporte une expertise sur le RGPD et des compétences certifiées auprès des équipes des clients d’Asklépian ; informe, conseille et répond à toutes les demandes avec un esprit “facilitateur” ; est le point de contact pour toutes les questions relatives au RGPD.

Pour en savoir plus

Présentation Asklépian : https://www.relations-publiques.pro/wp-content/uploads/2022/02/20220125084339-p6-document-iqiv.pdf

Site web : https://www.asklepian.fr/

LinkedIn : https://www.linkedin.com/company/askl%C3%A9pian

LinkedIn Fabien Fernandez : https://fr.linkedin.com/in/fabien-fernandez-ffz