Le CIL : un métier d’avenir au coeur de la transformation digitale, un enjeu stratégique pour les entreprises

Avec le développement des nouvelles technologies, il n’y a jamais eu autant d’innovations relatives à nos modes de vie : compter ses pas, se brosser les dents, ajuster la taille de sa ceinture ou simplement mesurer une pointe de vitesse dans un schuss. Tout est sous contrôle depuis notre poche, depuis notre smartphone.

Le revers de la médaille ? Une collecte souvent insoupçonnée de données personnelles, du simple identifiant jusqu’aux habitudes les plus intimes : phases de sommeil, déplacements, alimentation, réseaux d’amis, …

Dans ce contexte, le Parlement Européen élabore une réglementation commune en matière de protection des données personnelles. Objectif : harmoniser les lois existantes. Il veut ainsi donner au vieux continent la capacité d’agir d’une seule voix et peser sur la scène internationale. Il veut aussi offrir un avantage compétitif aux entreprises et autres acteurs économiques en créant un espace de confiance européen. Le régulateur français, la CNIL (Commission Nationale Informatique et Libertés) est un acteur majeur de cette démarche.

Car il y a urgence :

1. La cybercriminalité et le cyberchantage augmentent de manière exponentielle,

2. De nombreuses informations sont collectées de manière peu transparente : par exemple, 2 applications sur 3 récupèrent des données personnelles à l’insu des utilisateurs (étude CNIL en 2014)

3. Nos données personnelles sont souvent bien mal protégées : le nombre d’incidents de sécurité informatique avec perte de données a cru de 48% entre 2013 et 2014

Et pourtant, nous voulons de plus en plus pouvoir accéder à tout, n’importe où, n’importe quand et avec n’importe quel outil connecté. Moralité : la méfiance, voire la défiance se développe lorsqu’il s’agit de communiquer des informations personnelles.

D’après l’étude Predictions IDC 2015, la protection des données sensibles est une priorité pour 63% des entreprises. Et la sécurité informatique ne permet pas de traiter tous les aspects du problème.

Alors comment les entreprises peuvent-elles prévenir ces risques ?

Elles peuvent désigner un CIL (Correspondant Informatique et Libertés), un bon moyen d’anticiper l’évolution de la réglementation européenne. Car au delà des seuls aspects légaux, ce métier est un élément clé de la co-régulation recherchée. Il va s’avérer indispensable pour les entreprises, en particulier, lorsqu’elles sont amenées à traiter des données sensibles.

L’éthique et la conformité à la loi Informatique et Libertés en matière de traitement et de sécurisation des données personnelles deviennent des enjeux stratégiques. Il est urgent de rassurer les clients, les utilisateurs, les salariés, et de leur montrer qu’ils peuvent avoir confiance dans l’entreprise.

Vivement recommandée, la présence du CIL est un critère déterminant pour postuler au nouveau “label CNIL gouvernance” proposé par la CNIL depuis janvier 2015.

C’est pour permettre aux entreprises d’anticiper et d’intégrer ces évolutions que CIL Consulting a conçu une série de formations pragmatiques adaptées en fonction du profil des participants.

Pour Philippe BESANCON, associé du cabinet CIL Consulting,

On dit souvent que la donnée est l’or noir du XXIe siècle. Dans ce cas, le CIL est le “contrôleur de gestion de la data” tant les enjeux de maîtrise et d’utilisation responsables de nos informations sont importants pour les entreprises comme pour les utilisateurs finaux.

Le label CNIL Gouvernance : un véritable levier de différenciation et de renforcement des entreprises

Ce label est un gage de conformité, de sécurité et de confiance, et traduit un véritable engagement éthique de l’entreprise. Avec le label CNIL Gouvernance, l’entreprise s’engage à inscrire cette démarche dans son ADN, et à en vérifier les effets régulièrement.

Et il s’agit bien de rassurer les clients, les utilisateurs, les salariés de l’entreprise, qui sont de plus en plus réticents dès qu’il s’agit de communiquer des informations personnelles. A titre d’exemple, une étude réalisée par l’IFOP pour Hiscox en mai 2014 a montré que 68 % des internautes craignent de renseigner ce type de données (nom, prénom, adresse, numéro de téléphone) lors d’une transaction en ligne.

Quels sont les critères pour obtenir le label CNIL Gouvernance ?

Le label CNIL Gouvernance recouvre 25 exigences à respecter, organisées en 3 grandes familles :

• l’organisation interne liée à la protection des données

• la méthode de vérification de la conformité des traitements à la loi Informatique et Libertés

• la gestion des réclamations et incidents

Au cœur de ces exigences, la désignation d’un CIL, critère central du label, apporte donc la structure nécessaire à toute entreprise souhaitant se différencier.

Bon à savoir : le CIL peut être un consultant externe à l’entreprise.

CIL Consulting : Se former à la protection des données personnelles

Pour bien comprendre les enjeux de la protection des données personnelles, pour savoir comment mettre en place un CIL dans l’entreprise ou lui donner les méthodes et outils pour exercer sa mission, il est nécessaire de commencer par se former et par former ses équipes.

CIL Consulting a élaboré un programme très concret et adapté aux profils des participants.

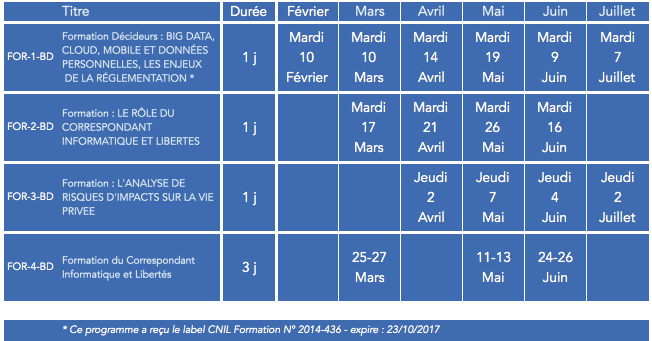

L’offre de CIL Consulting est structurée autour de 3 programmes :

- Formation Décideurs pour les dirigeants et les managers : comprendre les enjeux de la protection des données personnelles pour l’entreprise, le cadre réglementaire actuel et les évolutions en cours, les bénéfices ainsi que les risques à éviter. La qualité de ce programme a été récompensée par l’obtention du label CNIL Formation.

- Formation Rôle du CIL dans l’organisation : comment mettre en place la fonction dans l’entreprise, les obligations, la préparation à l’adoption du nouveau règlement européen, la démarche de mise en conformité, etc.

- Formation Analyse de risques d’impacts sur la vie privée pour les CIL : elle fournit un outil clé pour évaluer les mesures essentielles pour sécuriser et mettre en conformité son organisation.

Pour en savoir plus sur les formations CIL Consulting : www.protection-des-donnees.fr/formation

A propos de CIL Consulting

CIL Consulting, c’est avant tout l’association de 2 compétences complémentaires avec un but commun : faire de la protection des données personnelles un facteur de performance et de différenciation des entreprises.

Florence Bonnet a acquis une solide expérience en droit des entreprises et en développement de sociétés en France et au Maroc. Passionnée par les libertés fondamentales et le respect de la vie privée, elle est une experte reconnue en protection des données personnelles.

Philippe Besançon a un parcours d’ingénieur et de business developer. Spécialiste du traitement de l’information (tourisme, bancaire, finances, secteur public), il est particulièrement concerné par les questions de sécurité et de confidentialité des data.

Depuis près de 5 ans, CIL Consulting aide les entreprises à anticiper les impacts du développement des nouvelles technologies sur nos données privées. En 2015, plus que jamais, la présence croissante des équipements dans notre quotidien est au centre des débats.

La réforme de la réglementation européenne doit d’ailleurs aboutir en 2015 avec, à la clé, de nouvelles obligations pour les entreprises et de nouvelles opportunités pour celles qui sauront anticiper. D’où l’intérêt de s’y prendre dès maintenant, en se formant pour être bien préparé à tous ces changements !

Contact Presse

Venez assister à une formation !

CIL Consulting

Philippe BESANCON

E-mail : philippe.besancon@cil-

Tel : 06 77 914 731

Site web : www.protection-des-donnees.fr